Active Directory (AD) je nástroj určený pre operačný systém Microsoft Server. Pôvodne bol vytvorený ako ľahký algoritmus na prístup k užívateľským adresárom. Od verzie Windows Server 2008 sa objavila integrácia s autorizačnými službami.

Poskytuje vám možnosť dodržiavať skupinovú politiku, ktorá používa rovnaký typ nastavení a softvéru na všetkých ovládaných počítačoch pomocou System Center Configuration Manager.

Jednoducho povedané pre začiatočníkov, toto je rola servera, ktorá vám umožňuje spravovať všetky prístupy a povolenia v lokálnej sieti z jedného miesta

Funkcie a účely

Microsoft Active Directory – (tzv. adresár) balík nástrojov, ktoré umožňujú manipulovať s používateľmi a sieťovými údajmi. hlavným cieľom Tvorba – Uľahčenie práce systémových administrátorov v rozsiahlych sieťach.

Adresáre obsahujú rôzne informácie týkajúce sa používateľov, skupín, sieťových zariadení, súborových zdrojov - jedným slovom objektov. Napríklad atribúty používateľa, ktoré sú uložené v adresári, by mali byť nasledovné: adresa, prihlasovacie meno, heslo, číslo mobilného telefónu atď. Adresár sa používa ako autentifikačné body, pomocou ktorého nájdete potrebné informácie o používateľovi.

Základné pojmy, s ktorými sa stretnete v priebehu práce

Pri práci s AD sa uplatňuje množstvo špecializovaných konceptov:

- Server je počítač, ktorý obsahuje všetky údaje.

- Radič je server s rolou AD, ktorý spracováva požiadavky od ľudí používajúcich doménu.

- AD doména je kolekcia zariadení zjednotených pod jedným jedinečným názvom, ktoré súčasne používajú spoločnú databázu adresárov.

- Úložisko údajov je časť adresára, ktorá je zodpovedná za ukladanie a získavanie údajov z ľubovoľného radiča domény.

Ako fungujú aktívne adresáre

Hlavné princípy práce sú:

- Autorizácia, s ktorým je možné používať počítač v sieti jednoduchým zadaním osobného hesla. V tomto prípade sa prenesú všetky informácie z účtu.

- Bezpečnosť. Služba Active Directory obsahuje funkcie rozpoznávania používateľov. Pre akýkoľvek sieťový objekt môžete na diaľku, z jedného zariadenia, nastaviť potrebné práva, ktoré budú závisieť od kategórií a konkrétnych používateľov.

- Správa siete z jedného bodu. Pri práci s Active Directory nemusí správca systému prekonfigurovať všetky počítače, ak potrebujete zmeniť prístupové práva, napríklad k tlačiarni. Zmeny sa vykonávajú na diaľku a globálne.

- Dokončiť Integrácia DNS. S jeho pomocou nie je v AD žiadny zmätok, všetky zariadenia sú označené rovnakým spôsobom ako vo World Wide Web.

- veľkého rozsahu. Kolekcia serverov môže byť riadená jedným Active Directory.

- Vyhľadávanie sa vyrába podľa rôznych parametrov, napríklad názvu počítača, prihlásenia.

Objekty a atribúty

Objekt - súbor atribútov, zjednotených pod vlastným názvom, ktoré predstavujú sieťový zdroj.

Atribút – charakteristika objektu v katalógu. Medzi ne patrí napríklad celé meno používateľa, jeho prihlasovacie meno. Ale atribútmi PC účtu môže byť názov tohto počítača a jeho popis.

„Zamestnanec“ je objekt, ktorý má atribúty „Meno“, „Pozícia“ a „TabN“.

Kontajner a názov LDAP

Kontajner je typ objektu, ktorý môže pozostávajú z iných predmetov. Doména môže napríklad zahŕňať objekty účtu.

Ich hlavným účelom je objektové objednávanie podľa typu znakov. Najčastejšie sa kontajnery používajú na zoskupovanie objektov s rovnakými atribútmi.

Takmer všetky kontajnery sa mapujú na kolekciu objektov a zdroje sa mapujú na jedinečný objekt služby Active Directory. Jedným z hlavných typov AD kontajnerov je organizačná jednotka alebo OU (organizačná jednotka). Objekty, ktoré sú umiestnené v tomto kontajneri, patria iba do domény, v ktorej sú vytvorené.

Lightweight Directory Access Protocol (LDAP) je základným algoritmom pre TCP/IP pripojenia. Bol vytvorený s cieľom znížiť množstvo nuancií počas prístupu k adresárovým službám. LDAP tiež definuje akcie používané na dotazovanie a úpravu údajov adresára.

Strom a lokalita

Strom domén je štruktúra, kolekcia domén, ktoré majú spoločnú schému a konfiguráciu, ktoré tvoria spoločný menný priestor a sú prepojené vzťahmi dôvery.

Les domén je zbierka navzájom prepojených stromov.

Site - súbor zariadení v podsieťach IP, predstavujúci fyzický model siete, ktorej plánovanie sa vykonáva bez ohľadu na logické znázornenie jej konštrukcie. Active Directory má schopnosť vytvárať n lokalít alebo kombinovať n domén pod jednu lokalitu.

Inštalácia a konfigurácia Active Directory

Teraz prejdime priamo k nastaveniu Active Directory pomocou Windows Server 2008 ako príkladu (v iných verziách je postup rovnaký):

Kliknite na tlačidlo „OK“. Upozorňujeme, že tieto hodnoty nie sú povinné. Môžete použiť IP adresu a DNS z vašej siete.

- Ďalej musíte prejsť do ponuky "Štart", vybrať "Nástroje na správu" a "".

- Prejdite na položku „Roly“, vyberte položku „ Pridať roly”.

- Vyberte „Active Directory Domain Services“, dvakrát kliknite na „Ďalej“ a potom na „Inštalovať“.

- Počkajte na dokončenie inštalácie.

- Otvorte ponuku Štart -“ Bežať". Do poľa zadajte dcpromo.exe.

- Kliknite na „Ďalej“.

- Vybrať položku " Vytvorte novú doménu v novom lese“ a znova kliknite na „Ďalej“.

- V ďalšom okne zadajte názov a kliknite na „Ďalej“.

- Vyberte Režim kompatibility(Windows Server 2008).

- V ďalšom okne nechajte všetko ako predvolené.

- začne konfiguračné oknoDNS. Keďže sa predtým na serveri nepoužíval, delegácia nebola vytvorená.

- Vyberte adresár na inštaláciu.

- Po tomto kroku je potrebné nastaviť administračné heslo.

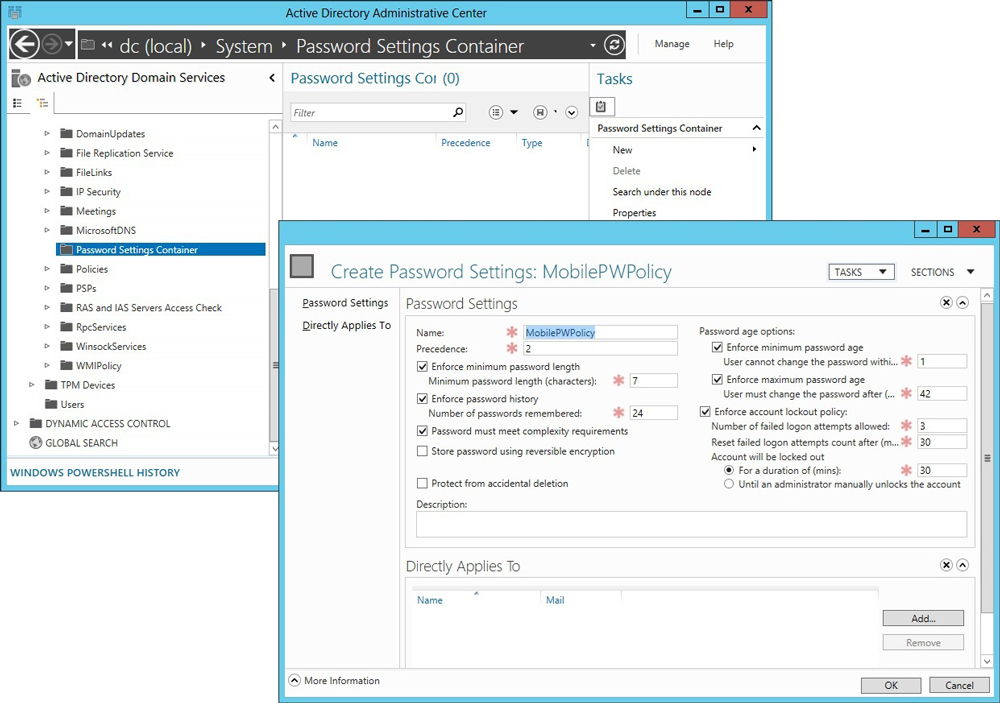

Aby bolo heslo bezpečné, musí spĺňať nasledujúce požiadavky:

Keď AD dokončí proces konfigurácie komponentu, musíte reštartovať server.

Konfigurácia je dokončená, modul snap-in a rola sú nainštalované v systéme. AD môžete nainštalovať iba na Windows z rodiny Server, bežné verzie, ako napríklad 7 alebo 10, vám umožňujú nainštalovať iba riadiacu konzolu.

Administrácia v Active Directory

V systéme Windows Server štandardne pracuje konzola Active Directory Users and Computers s doménou, do ktorej patrí počítač. K počítačovým a užívateľským objektom v tejto doméne môžete pristupovať cez strom konzoly alebo sa pripojiť k inému radiču.

Rovnaké nástroje konzoly vám umožňujú prezerať Extra možnosti objekty a vyhľadávať ich, môžete vytvárať nových používateľov, skupiny a meniť povolenia.

Mimochodom, existuje 2 typy skupín v Active Directory - bezpečnosť a distribúcia. Bezpečnostné skupiny sú zodpovedné za vymedzenie prístupových práv k objektom, možno ich použiť ako distribučné skupiny.

Distribučné skupiny nedokážu rozlišovať práva, ale používajú sa predovšetkým na distribúciu správ v sieti.

Čo je to AD Delegation

Samotná delegácia je prevod časti povolení a kontroly z nadradeného objektu na druhú zodpovednú stranu.

Je známe, že každá organizácia má vo svojom sídle niekoľko správcov systému. Rôznym ramenám by mali byť pridelené rôzne úlohy. Na uplatnenie zmien musíte mať práva a oprávnenia, ktoré sa delia na štandardné a špeciálne. Špeciálne – použiteľné pre konkrétny objekt a štandardné – súbor existujúcich povolení, ktoré sprístupňujú alebo znemožňujú určité funkcie.

Nadväzovanie dôveryhodných vzťahov

V AD existujú dva druhy vzťahov dôvery: „jednosmerné“ a „obojsmerné“. V prvom prípade jedna doména verí inej, ale nie naopak, prvá má prístup k zdrojom druhej a druhá nemá prístup. V druhej forme je dôvera „vzájomná“. Existujú aj „odchádzajúce“ a „prichádzajúce“ vzťahy. V odchádzajúcej doméne prvá doména dôveruje druhej, čo umožňuje používateľom druhej využívať zdroje prvej.

Počas inštalácie by sa mali vykonať nasledujúce postupy:

- Overiť sieťové prepojenia medzi ovládačmi.

- Skontrolujte nastavenia.

- Naladiť rozlíšenie mien pre externé domény.

- Vytvorte spojenie z dôveryhodnej domény.

- Vytvorte spojenie zo strany radiča, ktorému je adresovaný trust.

- Skontrolujte vytvorené jednosmerné vzťahy.

- Ak existuje potreba pri nadväzovaní bilaterálnych vzťahov - vykonať inštaláciu.

Globálny adresár

Toto je radič domény, ktorý uchováva kópie všetkých objektov v lese. Umožňuje používateľom a programom vyhľadávať objekty v ľubovoľnej doméne v aktuálnej doménovej štruktúre objaviteľov atribútov zahrnuté v globálnom katalógu.

Globálny katalóg (GC) obsahuje obmedzenú množinu atribútov pre každý objekt lesa v každej doméne. Prijíma údaje zo všetkých oddielov adresára domény v lese a replikuje ich pomocou štandardného procesu replikácie služby Active Directory.

Schéma určuje, či sa atribút skopíruje. Existuje možnosť konfigurácia doplnkových funkcií, ktorý bude znovu vytvorený v globálnom katalógu pomocou „Schémy Active Directory“. Ak chcete pridať atribút do globálneho katalógu, musíte vybrať atribút replikácie a použiť možnosť „Kopírovať“. Tým sa vytvorí replikácia atribútu do globálneho katalógu. Hodnota parametra atribútu isMemberOfPartialAttributeSet sa stane pravdou.

Za účelom zistiť polohu globálny adresár, musíte do príkazového riadku zadať:

Dsquery server – isgc

Replikácia údajov v Active Directory

Replikácia je postup kopírovania, ktorý sa vykonáva, keď je potrebné uchovávať rovnako aktuálne informácie, ktoré existujú na akomkoľvek ovládači.

Vyrába sa bez zásahu operátora. Existujú nasledujúce typy obsahu repliky:

- Repliky údajov sa vytvárajú zo všetkých existujúcich domén.

- Repliky dátových schém. Keďže schéma údajov je rovnaká pre všetky objekty v doméne Active Directory, jej repliky sa zachovajú vo všetkých doménach.

- konfiguračné údaje. Zobrazuje kópie budov medzi ovládačmi. Informácie platia pre všetky domény v lese.

Hlavné typy replík sú vnútrouzlové a medziuzlové.

V prvom prípade systém po zmenách počká a potom upozorní partnera na vytvorenie repliky na dokončenie zmien. Aj pri absencii zmien sa proces replikácie spustí po určitom čase automaticky. Po použití zmien v adresároch dôjde k replikácii okamžite.

Postup replikácie medzi uzlami sa deje medzi tým minimálne zaťaženie siete, čím sa zabráni strate informácií.

Nastavenie služby Active Directory je pomerne jednoduchý proces a je pokrytý mnohými zdrojmi na internete, vrátane oficiálnych. Na mojom blogu mi však nedá, aby som sa nedotkol tohto bodu, keďže väčšina nasledujúcich článkov bude tak či onak vychádzať z prostredia, ktoré práve teraz plánujem založiť.

Ak vás zaujíma téma Windows Server, odporúčam vám pozrieť si značku na mojom blogu. Odporúčam tiež, aby ste si prečítali hlavný článok o Active Directory -

Plánujem nasadiť rolu AD postupne na dva virtuálne servery (budúce radiče domény).

- Prvým krokom je nastavenie vhodného názvy serverov, pre mňa to bude DC01 a DC02;

- Ďalej napíšte nastavenia statickej siete(o tomto bode budem podrobne diskutovať nižšie);

- Inštalácia všetky aktualizácie systému, najmä bezpečnostné aktualizácie (pre CD je to dôležité ako pre každú inú rolu).

V tejto fáze sa musíte rozhodnúť aký názov domény budete mať. Je to mimoriadne dôležité, pretože potom bude pre vás zmena názvu domény veľmi veľký problém, hoci premenovací skript je oficiálne podporovaný a implementovaný už dlhú dobu.

Poznámka: n Niektoré úvahy, ako aj veľa odkazov na užitočný materiál, nájdete v mojom článku. Odporúčam Vám sa s ním oboznámiť, ako aj so zoznamom použitých zdrojov.

Keďže budem používať virtualizované radiče domény, potrebujem zmeniť niektoré nastavenia virtuálneho stroja, konkrétne vypnúť synchronizáciu času s hypervízorom. Čas v AD by mal byť synchronizovaný výlučne z externých zdrojov. Povolené nastavenia synchronizácie času s hypervízorom môžu mať za následok cyklickú synchronizáciu a v dôsledku toho problémy s chodom celej domény.

Poznámka: zakázanie synchronizácie s hostiteľom virtualizácie je najjednoduchšia a najrýchlejšia možnosť. To však nie je najlepšia prax. Podľa odporúčaní spoločnosti Microsoft by ste mali synchronizáciu s hostiteľom deaktivovať iba čiastočne. Aby ste pochopili princíp práce, prečítajte si oficiálnu dokumentáciu, ktorá v posledných rokoch radikálne vyskočila z hľadiska prezentácie materiálu. .

Vo všeobecnosti sa prístup k správe virtualizovaných radičov domény líši v dôsledku niektorých funkcií fungovania AD DS:

Virtuálne prostredia predstavujú osobitnú výzvu pre distribuované pracovné toky, ktoré sa spoliehajú na logiku replikácie založenú na čase. Napríklad replikácia služby AD DS používa jednotne sa zvyšujúcu hodnotu (nazývanú USN alebo poradové číslo aktualizácie) priradenú transakciám v každom radiči domény. Každá inštancia databázy radiča domény tiež dostane identifikátor s názvom InvocationID. InvocationID radiča domény a jeho poradové číslo aktualizácie spolu slúžia ako jedinečný identifikátor, ktorý je priradený ku každej transakcii zápisu, ktorá sa vyskytuje na každom radiči domény a musí byť jedinečný v rámci lesa.

Tým sú dokončené základné kroky na prípravu prostredia, prejdite do fázy inštalácie.

Inštalácia Active Directory

Inštalácia prebieha cez Server Manager a nie je v tom nič zložité, všetky kroky inštalácie si môžete pozrieť podrobne nižšie:

Samotný proces inštalácie prešiel niekoľkými zmenami v porovnaní s predchádzajúcimi verziami OS:

Nasadenie Active Directory Domain Services (AD DS) v systéme Windows Server 2012 je jednoduchšie a rýchlejšie ako predchádzajúce verzie systému Windows Server. Inštalácia služby AD DS je teraz založená na prostredí Windows PowerShell a je integrovaná so správcom servera. Počet krokov potrebných na zavedenie radičov domény do existujúceho prostredia služby Active Directory sa znížil.

Stačí si vybrať rolu Active Directory Domain Services, nie je potrebné inštalovať žiadne ďalšie komponenty. Inštalačný proces trvá trochu času a môžete okamžite pristúpiť k nastaveniu.

Keď je rola nainštalovaná, v pravej hornej časti Správcu servera sa zobrazí výkričník – vyžaduje sa konfigurácia po nasadení. Kliknite Povýšte tento server na radič domény.

Povýšenie servera na radič domény

Fázy sprievodcu sú podrobne popísané v dokumentácii. Poďme si však prejsť základné kroky.

Keďže nasadzujeme AD od začiatku, musíme pridať nový les. Nezabudnite bezpečne uložiť svoje heslo režimu obnovenia adresárových služieb (DSRM). Umiestnenie databázy AD DS môže byť ponechané na predvolenom nastavení (čo je odporúčané. Kvôli rozmanitosti v mojom testovacom prostredí som však určil iný adresár).

Čakáme na inštaláciu.

Server sa potom sám reštartuje.

Vytváranie účtov správcu domény/podniku

Budete sa musieť prihlásiť pod účtom lokálneho správcu, ako doteraz. Prejsť na snap Používatelia a počítače služby Active Directory, vytvorte potrebné účty - v tomto bode je to správca domény.

Nastavenie DNS na jednom DC v doméne

Pri inštalácii AD bola nainštalovaná aj rola AD DNS, keďže som v infraštruktúre nemal iné DNS servery. Aby služba fungovala správne, musíte zmeniť niektoré nastavenia. Najprv musíte skontrolovať preferované servery DNS v nastaveniach sieťového adaptéra. Musíte použiť iba jeden server DNS s adresou 127.0.0.1. Áno, je to localhost. Štandardne by sa mal zaregistrovať sám.

Po overení správnosti nastavení otvorte modul DNS. Kliknite pravým tlačidlom myši na názov servera a otvorte jeho vlastnosti, prejdite na kartu "Forwarder". Adresa servera DNS, ktorá bola zadaná v nastaveniach siete pred inštaláciou roly AD DS, bola automaticky zaregistrovaná ako jediný server preposielania:

Je potrebné ho vymazať a vytvoriť nový, pričom je veľmi žiaduce, aby to bol server poskytovateľa, ale nie verejná adresa ako známe 8.8.8.8 a 8.8.4.4. Pre odolnosť voči chybám zaregistrujte aspoň dva servery. Ak nie sú k dispozícii žiadne preposielače, nezrušte začiarknutie políčka na používanie koreňových rád. Koreňové rady sú dobre známym súborom serverov DNS najvyššej úrovne.

Pridanie druhého DC do domény

Keďže som pôvodne hovoril o dvoch doménových radičoch, je čas začať nastavovať druhý. Prejdeme si aj sprievodcu inštaláciou, povýšime rolu na radič domény, stačí vybrať Pridajte radič domény do existujúcej domény:

Upozorňujeme, že v nastaveniach siete tohto servera je hlavná Prvý radič domény nakonfigurovaný skôr musí byť vybratý ako server DNS! Toto je povinné, inak sa zobrazí chyba.

Po potrebných nastaveniach sa prihláste na server pod účtom správcu domény, ktorý bol vytvorený skôr.

Nastavenie DNS na viacerých DC v doméne

Aby ste predišli problémom s replikáciou, musíte znova zmeniť nastavenia siete a musíte to urobiť na každom radiči domény (a tiež na už existujúcich radičoch) a vždy, keď pridáte nový DC:

Ak máte v doméne viac ako tri DC, musíte zaregistrovať servery DNS prostredníctvom rozšírených nastavení v tomto poradí. Viac o DNS si môžete prečítať v mojom článku.

Nastavenie času

Tento krok je nutnosťou, najmä ak nastavujete reálne prostredie vo výrobe. Ako si pamätáte, predtým som zakázal synchronizáciu času prostredníctvom hypervízora a teraz ho musíte správne nakonfigurovať. Za distribúciu správneho času do celej domény je zodpovedný radič s rolou emulátora FSMO PDC (Neviete, čo je to rola? Prečítajte si článok). V mojom prípade ide samozrejme o prvý radič domény, ktorý je od začiatku nositeľom všetkých rolí FSMO.

Čas nakonfigurujeme na doménových radičoch pomocou skupinových zásad. Pripomíname, že počítačové účty radiča domény sú v samostatnom kontajneri a majú samostatnú predvolenú skupinovú politiku. V tejto politike nemusíte robiť zmeny, je lepšie vytvoriť novú.

Pomenujte to, ako uznáte za vhodné a ako bude objekt vytvorený, kliknite pravým tlačidlom myši - Zmeniť. Ísť do Konfigurácia počítača\Policies\Administrative Templates\System\Windows Time Service\Time Providers. Aktivujte zásady Povoliť klienta Windows NTP A Povoliť server Windows NTP prejdite na vlastnosti politiky Nakonfigurujte klienta Windows NTP a nastavte typ protokolu - NTP, nedotýkajte sa zvyšných nastavení:

Čakáme na uplatnenie zásad (aj napriek spusteniu gpupdate / force a niekoľkým reštartom mi to trvalo asi 5 až 8 minút), potom dostaneme:

Vo všeobecnosti je potrebné zabezpečiť, aby čas z externých zdrojov synchronizoval iba emulátor PDC a nie všetky radiče domény za sebou, ale bude to tak, keďže skupinová politika sa aplikuje na všetky objekty v kontajneri. Musíte ho presmerovať na konkrétny objekt účtu počítača, ktorý vlastní rolu emulátora PDC. Robí sa to aj cez skupinové politiky – v konzole gpmc.msc kliknite ľavým tlačidlom myši na požadovanú politiku a vpravo sa vám zobrazia jej nastavenia. V bezpečnostných filtroch musíte pridať účet požadovaného radiča domény:

Prečítajte si viac o princípe fungovania a nastavení časovej služby v oficiálnej dokumentácii.

Tým sa dokončí nastavenie času a tým je dokončená aj počiatočná konfigurácia Active Directory.

Aktívny adresár

Aktívny adresár(„Aktívne adresáre“, AD) - LDAP-kompatibilná implementácia adresárovej služby spoločnosti Microsoft pre operačné systémy rodiny Windows NT. Aktívny adresár umožňuje správcom používať skupinové zásady na zabezpečenie konzistentného nastavenia používateľskej skúsenosti, nasadzovania softvéru do viacerých počítačov prostredníctvom skupinových zásad alebo prostredníctvom System Center Configuration Manager(predtým Microsoft Systems Management Server), nainštalujte aktualizácie operačného systému, aplikácií a serverového softvéru na všetky počítače v sieti pomocou aktualizačnej služby Windows Server . Aktívny adresár ukladá údaje o prostredí a nastavenia v centralizovanej databáze. siete Aktívny adresár môžu mať rôznu veľkosť: od niekoľkých desiatok až po niekoľko miliónov predmetov.

zastupovanie Aktívny adresár sa uskutočnilo v roku 1999, produkt bol prvýkrát uvedený na trh s Windows 2000 Server a potom bol po vydaní upravený a vylepšený Windows Server 2003. Následne Aktívny adresár bol vylepšený v Windows Server 2003 R2, Windows Server 2008 A Windows Server 2008 R2 a premenovaný na Active Directory Domain Services. Adresárová služba sa predtým volala NT adresárová služba (NTDS), tento názov možno stále nájsť v niektorých spustiteľných súboroch.

Na rozdiel od verzií Windows predtým Windows 2000 ktorí využívali najmä protokol NetBIOS pre sieťovanie, servis Aktívny adresár integrovaný s DNS A TCP/IP. Predvolený overovací protokol je Kerberos. Ak klient alebo aplikácia nepodporuje autentifikáciu Kerberos, používa sa protokol NTLM .

Zariadenie

Objekty

Aktívny adresár má hierarchickú štruktúru pozostávajúcu z objektov. Objekty spadajú do troch hlavných kategórií: zdroje (napríklad tlačiarne), služby (napríklad e-mail) a používateľské a počítačové účty. Aktívny adresár poskytuje informácie o objektoch, umožňuje organizovať objekty, kontrolovať prístup k nim a stanovuje bezpečnostné pravidlá.

Objekty môžu byť kontajnermi pre iné objekty (bezpečnostné a distribučné skupiny). Objekt je jednoznačne identifikovaný svojim názvom a má súbor atribútov – charakteristík a údajov, ktoré môže obsahovať; to druhé zase závisí od typu objektu. Atribúty sú základom štruktúry objektu a sú definované v schéme. Schéma definuje, aké typy objektov môžu existovať.

Samotná schéma pozostáva z dvoch typov objektov: objektov triedy schémy a objektov atribútov schémy. Jeden objekt triedy schémy definuje jeden typ objektu Aktívny adresár(napríklad objekt používateľa) a jeden objekt atribútu schémy definuje atribút, ktorý môže mať objekt.

Každý objekt atribútu možno použiť v niekoľkých rôznych objektoch triedy schémy. Tieto objekty sa nazývajú objekty schémy (alebo metaúdaje) a umožňujú vám schému podľa potreby upravovať a pridávať do nej. Každý objekt schémy je však súčasťou definícií objektu Aktívny adresár, takže deaktivácia alebo zmena týchto objektov môže mať vážne následky, pretože v dôsledku týchto akcií sa zmení štruktúra Aktívny adresár. Zmena objektu schémy sa automaticky prenesie do Aktívny adresár. Po vytvorení nie je možné objekt schémy odstrániť, možno ho iba deaktivovať. Zvyčajne sú všetky zmeny schémy starostlivo naplánované.

Kontajner podobný objekt v tom zmysle, že má aj atribúty a patrí do menného priestoru, ale na rozdiel od objektu kontajner neznamená nič konkrétne: môže obsahovať skupinu objektov alebo iné kontajnery.

Štruktúra

Najvyššou úrovňou štruktúry je les - zbierka všetkých objektov, atribútov a pravidiel (syntax atribútov). Aktívny adresár. Les obsahuje jeden alebo viac stromov spojených tranzitívom vzťahy dôvery . Strom obsahuje jednu alebo viacero domén, ktoré sú tiež hierarchicky prepojené tranzitívnymi vzťahmi dôvery. Domény sú identifikované podľa ich DNS názvových štruktúr – menných priestorov.

Objekty v doméne môžu byť zoskupené do kontajnerov - OU. Organizačné jednotky umožňujú vytvárať hierarchiu v rámci domény, zjednodušujú jej správu a umožňujú modelovať organizačnú a/alebo geografickú štruktúru spoločnosti v Aktívny adresár. Divízie môžu obsahovať ďalšie divízie. korporácie Microsoft odporúča používať čo najmenej domén Aktívny adresár a použiť divízie na štruktúrovanie a politiky. Skupinové politiky sa často uplatňujú špecificky na organizačné jednotky. Skupinové politiky sú samotné objekty. Divízia je najnižšia úroveň, na ktorú možno delegovať správnu právomoc.

Ďalší spôsob rozdelenia Aktívny adresár sú stránky , ktoré sú spôsobom fyzického (skôr ako logického) zoskupovania založeného na segmentoch siete. Stránky sa delia na lokality s pripojením cez nízkorýchlostné kanály (napríklad cez globálne siete, využívajúce virtuálne privátne siete) a cez vysokorýchlostné kanály (napríklad cez lokálnu sieť). Stránka môže obsahovať jednu alebo viac domén a doména môže obsahovať jednu alebo viacero lokalít. Pri navrhovaní Aktívny adresár je dôležité vziať do úvahy sieťovú prevádzku generovanú pri synchronizácii údajov medzi lokalitami.

Kľúčové rozhodnutie o dizajne Aktívny adresár je rozhodnutie rozdeliť informačnú infraštruktúru na hierarchické domény a divízie najvyššej úrovne. Typickými modelmi používanými na toto oddelenie sú modely divízií podľa funkčných divízií spoločnosti, podľa geografickej polohy a podľa rolí v informačnej infraštruktúre spoločnosti. Často sa používajú kombinácie týchto modelov.

Fyzická štruktúra a replikácia

Fyzicky sú informácie uložené na jednom alebo viacerých ekvivalentných radičoch domény, ktoré nahradili radiče používané v Windows NT primárne a záložné radiče domény, hoci ide o takzvaný server „single-master operations“, ktorý dokáže emulovať primárny radič domény, pre niektoré operácie sa zachováva. Každý radič domény uchováva kópiu údajov na čítanie a zápis. Zmeny vykonané na jednom radiči sa počas replikácie synchronizujú so všetkými radičmi domény. Servery, kde je samotná služba Aktívny adresár nie sú nainštalované, ale sú zahrnuté v doméne Aktívny adresár, sa nazývajú členské servery.

replikácia Aktívny adresár vykonávané na požiadanie. servis Kontrola konzistencie znalostí vytvorí replikačnú topológiu, ktorá používa lokality definované v systéme na riadenie prevádzky. Replikácia v rámci lokality sa vykonáva často a automaticky pomocou kontroly konzistencie (upozornením replikačných partnerov na zmeny). Replikáciu medzi lokalitami je možné nakonfigurovať pre každý kanál lokality (v závislosti od kvality kanála) – každému kanálu možno priradiť inú „sadzbu“ (alebo „náklady“) (napr. DS3, , ISDN atď.) a replikačná prevádzka bude obmedzená, naplánovaná a smerovaná podľa odhadu priradeného spojenia. Replikačné údaje sa môžu prechodne presúvať cez viacero lokalít prostredníctvom mostov medzi lokalitami, ak je „skóre“ nízke, hoci AD automaticky priraďuje nižšie skóre pre prepojenia medzi lokalitami ako pre tranzitívne prepojenia. Replikáciu medzi lokalitami vykonávajú servery predmostí v každej lokalite, ktoré potom replikujú zmeny na každý radič domény vo svojej lokalite. Vnútrodoménová replikácia prebieha podľa protokolu RPC protokol IP, cross-domain - môže tiež používať protokol SMTP.

Ak štruktúra Aktívny adresár obsahuje niekoľko domén, na vyriešenie problému s hľadaním objektov sa používa globálny katalóg: Radič domény, ktorý obsahuje všetky objekty v lese, ale s obmedzenou množinou atribútov (čiastočná replika). Katalóg je uložený na špecifikovaných serveroch globálneho katalógu a slúži na požiadavky viacerých domén.

Schopnosť jedného hostiteľa umožňuje spracovávať požiadavky, keď nie je povolená replikácia viacerých hostiteľov. Existuje päť typov takýchto operácií: emulácia radiča domény (emulátor PDC), hostiteľ relatívnych identifikátorov (hlavný hlavný identifikátor alebo RID), hostiteľ infraštruktúry (hlavný server infraštruktúry), hostiteľ schémy (hlavný server schém) a hostiteľ názvov domén (hlavný server názvov domén). ). Prvé tri roly sú jedinečné v rámci domény, posledné dve sú jedinečné v rámci celého lesa.

základňu Aktívny adresár možno rozdeliť na tri logické sklady alebo „partície“. Schéma je šablónou pre Aktívny adresár a definuje všetky typy objektov, ich triedy a atribúty, syntax atribútov (všetky stromy sú v rovnakom lese, pretože majú rovnakú schému). Konfiguráciou je štruktúra lesa a stromov Aktívny adresár. Doména uchováva všetky informácie o objektoch vytvorených v tejto doméne. Prvé dva obchody sú replikované na všetky radiče domény v lese, tretí oddiel je plne replikovaný medzi replikačnými radičmi v rámci každej domény a čiastočne replikovaný na servery globálneho katalógu.

pomenovanie

Aktívny adresár podporuje nasledujúce formáty pomenovania objektov: názvy generických typov UNC, URL A URL LDAP. Verzia LDAP Interne sa používa formát názvov X.500 Aktívny adresár.

Každý objekt má príznačné meno (Angličtina) príznačné meno, DN). Napríklad objekt tlačiarne s názvom HPLaser3 v marketingovej OU a v doméne foo.org bude mať nasledovné DN: CN=HPLaser3,OU=Marketing,DC=foo,DC=org , kde CN je bežný názov, OU je sekcia a DC je doména objektová trieda. Rozlišovacie mená môžu mať oveľa viac častí ako štyri časti v tomto príklade. Objekty majú aj kanonické názvy. Toto sú charakteristické názvy napísané v opačnom poradí, bez identifikátorov as použitím lomok ako oddeľovačov: foo.org/Marketing/HPLaser3 . Ak chcete definovať objekt v jeho kontajneri, použite relatívne charakteristické meno : CN=HPLaser3 . Každý objekt má tiež globálne jedinečný identifikátor ( GUID) je jedinečný a nemenný 128-bitový reťazec, ktorý sa používa v Aktívny adresár na vyhľadávanie a replikáciu. Niektoré objekty majú aj hlavné meno používateľa ( UPN, v súlade s RFC 822) vo formáte objekt@doména.

Integrácia s UNIXom

Rôzne úrovne interakcie s Aktívny adresár možno implementovať vo väčšine UNIX-ako operačné systémy prostredníctvom štandardu LDAP klientov, ale takéto systémy zvyčajne nerozumejú väčšine atribútov spojených s komponentmi Windows ako sú skupinové politiky a podpora pre jednosmerné trusty.

Dodávatelia tretích strán ponúkajú integráciu Aktívny adresár na platformách UNIX, počítajúc do toho UNIX, linux, MacOS X a množstvo aplikácií založených Java, s balíkom produktov:

Schematické doplnky dodávané s Windows Server 2003 R2 zahŕňajú atribúty, ktoré sú dostatočne úzko spojené s RFC 2307 na to, aby boli všeobecne použiteľné. Navrhnuté základné implementácie RFC 2307, nss_ldap a pam_ldap PADL.com, priamo podporujú tieto atribúty. Štandardná schéma členstva v skupine sa riadi RFC 2307bis (navrhovaný). Windows Server 2003 R2 obsahuje konzolu Microsoft Management Console na vytváranie a úpravu atribútov.

Alternatívou je použitie inej adresárovej služby, napr 389 adresárový server(predtým Adresárový server Fedora, FDS), eB2Bcom ViewDS v7.1 Adresár s povoleným XML alebo Sun Java System Directory Server od Sun Microsystems, ktorý vykonáva obojsmernú synchronizáciu s Aktívny adresár, čím sa implementuje „reflektovaná“ integrácia pri klientoch UNIX A linux sú overené FDS a klientov Windows sú overené Aktívny adresár. Ďalšou možnosťou je použiť OpenLDAP s možnosťou priesvitného prekrytia, rozširujúceho prvky vzdialeného servera LDAPďalšie atribúty uložené v lokálnej databáze.

Aktívny adresár automatizované používanie Powershell .

Literatúra

- Rand Morimoto, Kenton Gardiner, Michael Noel, Joe Koka Microsoft Exchange Server 2003. Kompletný sprievodca = Microsoft Exchange Server 2003 uvoľnený. - M.: "Williams", 2006. - S. 1024. - ISBN 0-672-32581-0

pozri tiež

Odkazy

Poznámky

| Komponenty Microsoft Windows | |

|---|---|

| Hlavné | |

| služby zvládanie |

|

| Aplikácie |

Kontaktujte výrobcu DVD Faxovať a skenovať internet Explorer Denník Lupa mediálne centrum Windows Media Player Program spolupráce Centrum zariadení Windows Mobile Centrum mobility Rozprávač Paint Osobný editor postáv Pomoc na diaľku Rozpoznávanie reči slovná podložka Zápisník Bočný panel zvukový záznam Kalendár Kalkulačka Nožnice pošty tabuľka symbolov historické: Režisér NetMeeting Outlook Express Programový manažér Správca súborov Fotoalbum |

| Hry | |

| jadro OS | |

| služby | |

| Súbor systémov |

|

| Server |

Aktívny adresár Služby nasadenia Služba replikácie súborov DNS domény Presmerovanie priečinka Hyper-V IIS Media Services MSMQ Ochrana prístupu k sieti (NAP) Tlačové služby pre UNIX Diaľková diferenciálna kompresia Služby vzdialenej inštalácie Služba správy práv Roamingové užívateľské profily Zdieľaj pointu Správca systémových prostriedkov Vzdialená plocha WSUS Skupinové pravidlá Koordinátor distribuovaných transakcií |

| Architektúra | |

| Bezpečnosť | |

| Kompatibilita | |

| Microsoft | ||

|---|---|---|

| ON | ||

| Serverový softvér | ||

| technológie | ||

| internet | ||

| Hry | ||

| Hardvér bezpečnosť |

||

| Vzdelávanie | ||

| Licencovanie | ||

| Pododdiely | ||

Active Directory je služba správy systému. Sú oveľa lepšou alternatívou k lokálnym skupinám a umožňujú vytvárať počítačové siete s efektívnou správou a spoľahlivou ochranou údajov.

Ak ste sa ešte nestretli s konceptom Active Directory a neviete, ako takéto služby fungujú, tento článok je určený práve vám. Pozrime sa, čo tento koncept znamená, aké sú výhody takýchto databáz a ako ich vytvoriť a nakonfigurovať na prvé použitie.

Active Directory je veľmi pohodlný spôsob správy systémov. Pomocou služby Active Directory môžete efektívne spravovať svoje údaje.

Tieto služby vám umožňujú vytvoriť jednu databázu spravovanú radičmi domény. Ak vlastníte firmu, riadite kanceláriu alebo celkovo ovládate činnosť množstva ľudí, ktorých treba dať dokopy, táto doména vám príde vhod.

Zahŕňa všetky objekty – počítače, tlačiarne, faxy, používateľské účty atď. Súčet domén, kde sa údaje nachádzajú, sa označuje ako „les“. Základňa Active Directory je doménové prostredie, v ktorom môže byť počet objektov až 2 miliardy. Viete si predstaviť tieto váhy?

To znamená, že pomocou takéhoto „lesa“ alebo databázy môžete pripojiť veľké množstvo zamestnancov a zariadení v kancelárii a bez viazanosti na miesto - v službách môžu byť pripojení aj ďalší používatelia, napr. sídlo spoločnosti v inom meste.

Okrem toho sa v rámci služieb Active Directory vytvára a kombinuje viacero domén – čím väčšia firma, tým viac financií treba na ovládanie jej technológie v rámci databázy.

Ďalej, pri vytváraní takejto siete je určená jedna kontrolná doména a aj pri následnej prítomnosti ďalších domén ostáva tá pôvodná stále „rodičovská“ – teda iba ona má plný prístup k správe informácií.

Kde sú tieto údaje uložené a čo zabezpečuje existenciu domén? Radiče sa používajú na vytvorenie Active Directory. Väčšinou sú dve – ak sa jednému niečo stane, informácia sa uloží na druhý ovládač.

Ďalšou možnosťou využitia základne je, ak napríklad vaša firma spolupracuje s inou a vy musíte dokončiť spoločný projekt. V tomto prípade môže byť potrebné, aby neoprávnené osoby mali prístup k súborom domény, a tu môžete nastaviť akýsi „vzťah“ medzi dvoma rôznymi „lesmi“, otvoriť prístup k požadovaným informáciám bez toho, aby ste riskovali bezpečnosť iných údajov.

Vo všeobecnosti je Active Directory prostriedkom na vytváranie databázy v rámci určitej štruktúry bez ohľadu na jej veľkosť. Používatelia a všetko vybavenie sú spojené do jedného „lesa“, vytvárajú sa domény a umiestňujú sa na radiče.

Je tiež vhodné objasniť - prevádzka služieb je možná iba na zariadeniach so serverovými systémami Windows. Okrem toho sú na radičoch vytvorené 3-4 servery DNS. Obsluhujú hlavnú zónu domény av prípade, že niektorý z nich zlyhá, je nahradený inými servermi.

Po krátkom prehľade Active Directory pre figuríny sa prirodzene pýtate – prečo meniť lokálnu skupinu na celú databázu? Prirodzene, pole možností je tu oveľa širšie a aby sme zistili ďalšie rozdiely medzi týmito službami pre správu systému, pozrime sa bližšie na ich výhody.

Výhody služby Active Directory

Výhody Active Directory sú nasledovné:

- Použitie jedného zdroja na autentifikáciu. V tomto scenári musíte na každý počítač pridať všetky účty vyžadujúce prístup k všeobecným informáciám. Čím viac používateľov a zariadení, tým náročnejšia je synchronizácia týchto údajov medzi nimi.

A tak pri používaní služieb s databázou sú účty uložené v jednom bode a zmeny sa prejavia okamžite na všetkých počítačoch.

Ako to funguje? Každý zamestnanec, ktorý príde do kancelárie, spustí systém a prihlási sa do svojho účtu. Požiadavka na prihlásenie sa automaticky odošle na server a cez ňu prebehne autentifikácia.

Čo sa týka určitého poriadku vo vedení evidencie, vždy môžete používateľov rozdeliť do skupín – „HR“ alebo „Účtovníctvo“.

Ešte jednoduchšie je v tomto prípade poskytnúť prístup k informáciám – ak potrebujete otvoriť priečinok pre zamestnancov z jedného oddelenia, urobíte to cez databázu. Spoločne získajú prístup k požadovanému dátovému priečinku, zatiaľ čo ostatné dokumenty zostávajú zatvorené.

- Kontrola nad každým členom databázy.

Ak je v lokálnej skupine každý člen nezávislý, je ťažké ho ovládať z iného počítača, potom je možné v doménach nastaviť určité pravidlá, ktoré zodpovedajú firemnej politike.

Ako správca systému môžete nastaviť nastavenia prístupu a zabezpečenia a potom ich použiť pre každú skupinu používateľov. Prirodzene, v závislosti od hierarchie možno niektorým skupinám definovať prísnejšie nastavenia, zatiaľ čo iným je možné udeliť prístup k iným súborom a akciám v systéme.

Navyše, keď do firmy vstúpi nový človek, jeho počítač okamžite dostane potrebnú sadu nastavení, kde sú zahrnuté komponenty pre prácu.

- Všestrannosť pri inštalácii softvéru.

Mimochodom, o komponentoch - pomocou Active Directory môžete priradiť tlačiarne, okamžite nainštalovať potrebné programy pre všetkých zamestnancov a nastaviť nastavenia ochrany osobných údajov. Vo všeobecnosti vytvorenie databázy výrazne optimalizuje prácu, monitoruje bezpečnosť a spája používateľov pre maximálnu efektivitu.

A ak spoločnosť prevádzkuje samostatnú utilitu alebo špeciálne služby, je možné ich synchronizovať s doménami a uľahčiť tak prístup k nim. ako? Ak skombinujete všetky produkty používané vo firme, zamestnanec nebude musieť pre vstup do každého programu zadávať rôzne prihlasovacie mená a heslá – tieto informácie budú spoločné.

Teraz, keď sú výhody a význam používania Active Directory jasné, pozrime sa na proces inštalácie týchto služieb.

Používanie databázy v systéme Windows Server 2012

Inštalácia a konfigurácia Active Directory nie je náročná a je tiež jednoduchšia, ako sa na prvý pohľad zdá.

Ak chcete načítať služby, musíte najprv urobiť nasledovné:

- Zmeňte názov počítača: kliknite na „Štart“, otvorte Ovládací panel, položku „Systém“. Vyberte „Zmeniť nastavenia“ a vo vlastnostiach oproti riadku „Názov počítača“ kliknite na „Zmeniť“ a zadajte novú hodnotu pre hostiteľský počítač.

- Reštartujte podľa požiadaviek počítača.

- Nastavte sieťové nastavenia takto:

- Prostredníctvom ovládacieho panela otvorte ponuku so sieťami a zdieľaním.

- Správne nastavenie adaptéra. Kliknite pravým tlačidlom myši na „Vlastnosti“ a otvorte kartu „Sieť“.

- V okne zo zoznamu kliknite na Internetový protokol na čísle 4, znova kliknite na „Vlastnosti“.

- Zadajte požadované nastavenia, napríklad: IP adresa - 192.168.10.252 , maska podsiete - 255.255.255.0, hlavná podbrána - 192.168.10.1.

- V riadku „Preferovaný server DNS“ zadajte adresu lokálneho servera, v časti „Alternatívny ...“ - iné adresy serverov DNS.

- Uložte zmeny a zatvorte okná.

Nainštalujte roly Active Directory takto:

- Na začiatku otvorte „Správca servera“.

- V ponuke vyberte položku Pridať roly a funkcie.

- Spustí sa sprievodca, ale prvé okno s popisom môžete preskočiť.

- Začiarknite riadok „Inštalovať roly a funkcie“, pokračujte.

- Vyberte svoj počítač, na ktorý chcete umiestniť Active Directory.

- V zozname začiarknite rolu, ktorú chcete načítať – pre váš prípad je to „Doménové služby Active Directory“.

- Zobrazí sa malé okno so žiadosťou o stiahnutie komponentov potrebných pre služby - akceptujte to.

- Potom budete vyzvaní na inštaláciu ďalších komponentov – ak ich nepotrebujete, jednoducho tento krok preskočte kliknutím na „Ďalej“.

- Sprievodca nastavením zobrazí okno s popisom služieb, ktoré inštalujete – čítajte ďalej a pokračujte.

- Zobrazí sa zoznam komponentov, ktoré ideme inštalovať - skontrolujte, či je všetko správne, a ak áno, kliknite na príslušné tlačidlo.

- Po dokončení procesu zatvorte okno.

- To je všetko - služby sa načítajú do vášho počítača.

Konfigurácia služby Active Directory

Ak chcete nastaviť doménovú službu, musíte urobiť nasledovné:

- Spustite sprievodcu nastavením s rovnakým názvom.

- Kliknite na žltý ukazovateľ v hornej časti okna a vyberte možnosť „Povýšiť server na radič domény“.

- Kliknite na pridať nový „les“ a vytvorte názov pre koreňovú doménu, potom kliknite na „Ďalej“.

- Uveďte prevádzkové režimy "lesa" a domény - najčastejšie sa zhodujú.

- Vytvorte si heslo, ale nezabudnite si ho zapamätať. Pohni sa.

- Potom sa môže zobraziť upozornenie, že doména nie je delegovaná, a návrh na kontrolu názvu domény – tieto kroky môžete preskočiť.

- V ďalšom okne môžete zmeniť cestu k adresárom databáz - urobte to, ak vám nevyhovujú.

- Teraz uvidíte všetky možnosti, ktoré sa chystáte nastaviť - skontrolujte, či ste ich vybrali správne a pokračujte ďalej.

- Aplikácia skontroluje, či sú splnené predpoklady, a ak nie sú žiadne komentáre alebo nie sú kritické, kliknite na „Inštalovať“.

- Po dokončení inštalácie sa počítač sám reštartuje.

Možno sa tiež pýtate, ako pridať používateľa do databázy. Na to slúži menu "Používatelia alebo počítače v Active Directory", ktoré nájdete v sekcii "Správa" v ovládacom paneli, alebo použite menu nastavení databázy.

Ak chcete pridať nového používateľa, kliknite pravým tlačidlom myši na názov domény a vyberte možnosť „Vytvoriť“ po položke „Poddelenie“. Pred vami sa zobrazí okno, kde je potrebné zadať názov nového oddelenia – slúži ako priečinok, do ktorého môžete zhromažďovať používateľov z rôznych oddelení. Rovnakým spôsobom neskôr vytvoríte niekoľko ďalších divízií a správne umiestnite všetkých zamestnancov.

Potom, keď ste vytvorili názov oddelenia, kliknite naň pravým tlačidlom myši a vyberte "Vytvoriť" po - "Používateľ". Teraz zostáva len zadať potrebné údaje a nastaviť nastavenia prístupu pre používateľa.

Po vytvorení nového profilu kliknite naň výberom kontextového menu a otvorte "Vlastnosti". Na karte „Účet“ zrušte začiarknutie políčka vedľa položky „Blokovať ...“. To je všetko.

Všeobecným záverom je, že Active Directory je výkonný a užitočný nástroj na správu systému, ktorý pomôže zjednotiť počítače všetkých zamestnancov do jedného tímu. Pomocou služieb môžete vytvoriť bezpečnú databázu a výrazne optimalizovať prácu a synchronizáciu informácií medzi všetkými používateľmi. Ak je vaša spoločnosť a akékoľvek iné pracovisko pripojené k elektronickým počítačom a sieti, potrebujete konsolidovať účty a sledovať prácu a súkromie, inštalácia databázy na báze Active Directory bude skvelým riešením.

Keďže som dobre poznal malé podnikanie zvnútra, vždy ma zaujímali nasledujúce otázky. Vysvetlite, prečo by mal zamestnanec na pracovnom počítači používať prehliadač, ktorý má rád správca systému? Alebo si vezmite akýkoľvek iný softvér, napríklad rovnaký archivátor, e-mailový klient, klient na odosielanie okamžitých správ ... To hladko naznačujem štandardizáciu, a to nie na základe osobných sympatií správcu systému, ale na základe dostatočnosti funkčnosti, nákladov na údržbu a podporu týchto softvérových produktov. Začnime IT považovať za exaktnú vedu, nie za remeslo, keď každý robí, čo môže. Opäť je s tým veľa problémov aj v malých podnikoch. Predstavte si, že firma v ťažkej kríze vystrieda niekoľko takýchto správcov, čo by mali v takejto situácii robiť chudáci užívatelia? Neustále sa učiť?

Pozrime sa z druhej strany. Každý líder by mal pochopiť, čo sa v súčasnosti deje v spoločnosti (vrátane IT). To je potrebné na sledovanie aktuálnej situácie, na rýchlu reakciu na vznik rôznych druhov problémov. Toto pochopenie je však dôležitejšie pre strategické plánovanie. S pevným a spoľahlivým základom môžeme postaviť dom na 3 alebo 5 poschodiach, urobiť strechu rôznych tvarov, urobiť balkóny alebo zimnú záhradu. Podobne aj v IT máme pevné základy – môžeme aj naďalej využívať komplexnejšie produkty a technológie na riešenie obchodných problémov.

V prvom článku si povieme niečo o takom základe – o službách Active Directory. Sú navrhnuté tak, aby sa stali pevným základom pre IT infraštruktúru spoločnosti akejkoľvek veľkosti a akéhokoľvek druhu podnikania. Čo to je? Poďme sa o tom porozprávať tu...

A začnime konverzáciu jednoduchými pojmami – doména a služby Active Directory.

doména je hlavná administratívna jednotka v sieťovej infraštruktúre podniku, ktorá zahŕňa všetky sieťové objekty, ako sú používatelia, počítače, tlačiarne, zdieľané položky a ďalšie. Zbierka takýchto domén sa nazýva les.

Active Directory Services (Active Directory Services) je distribuovaná databáza, ktorá obsahuje všetky doménové objekty. Prostredie domény Active Directory je jediným bodom autentifikácie a autorizácie pre používateľov a aplikácie v rámci celého podniku. Práve organizáciou domény a nasadením služieb Active Directory sa začína budovanie IT infraštruktúry podniku.

Databáza Active Directory je uložená na dedikovaných serveroch – doménových radičoch. Služba Active Directory je úlohou operačných systémov Microsoft Windows Server. Služba Active Directory je vysoko škálovateľná. V doméne Active Directory je možné vytvoriť viac ako 2 miliardy objektov, čo umožňuje implementovať adresárovú službu v spoločnostiach so stovkami tisíc počítačov a používateľov. Hierarchická štruktúra domén vám umožňuje flexibilne škálovať vašu IT infraštruktúru na všetky pobočky a regionálne divízie spoločností. Pre každú pobočku alebo divíziu spoločnosti môže byť vytvorená samostatná doména s vlastnými politikami, vlastnými používateľmi a skupinami. Pre každú podradenú doménu je možné delegovať administratívne oprávnenie na lokálnych systémových administrátorov. Podriadené domény sú zároveň stále podriadené nadradeným.

Okrem toho vám služby Active Directory umožňujú nastaviť vzťahy dôveryhodnosti medzi doménovými lesmi. Každá spoločnosť má svoj vlastný les domén, z ktorých každá má svoje vlastné zdroje. Niekedy však môže byť potrebné poskytnúť prístup k vašim firemným zdrojom aj zamestnancom inej spoločnosti – pracovať so zdieľanými dokumentmi a aplikáciami v rámci spoločného projektu. Na tento účel možno medzi lesmi organizácií vytvoriť dôveryhodné vzťahy, ktoré umožnia zamestnancom jednej organizácie prihlásiť sa do domény inej.

Na zabezpečenie odolnosti voči chybám pre služby Active Directory musíte nasadiť dva alebo viac radičov domény v každej doméne. Všetky zmeny sa automaticky replikujú medzi radičmi domény. V prípade zlyhania jedného z radičov domény to neovplyvní sieť, pretože ostatné naďalej fungujú. Ďalšiu vrstvu odolnosti poskytuje hosťovanie serverov DNS na radičoch domény v službe Active Directory, čo umožňuje každej doméne mať viacero serverov DNS obsluhujúcich zónu primárnej domény. A ak jeden zo serverov DNS zlyhá, zvyšok bude naďalej fungovať. O úlohe a význame DNS serverov v IT infraštruktúre si povieme v jednom z článkov seriálu.

Ale to všetko sú technické aspekty implementácie a údržby služieb Active Directory. Poďme sa porozprávať o výhodách, ktoré spoločnosť získa odklonom od sietí typu peer-to-peer pomocou pracovných skupín.

1. Jediný bod autentifikácie

V pracovnej skupine na každom počítači alebo serveri budete musieť ručne pridať úplný zoznam používateľov, ktorí potrebujú prístup k sieti. Ak si zrazu jeden zo zamestnancov bude chcieť zmeniť heslo, bude ho potrebné zmeniť na všetkých počítačoch a serveroch. No, ak sa sieť skladá z 10 počítačov, ale ak ich je viac? Pri použití domény Active Directory sú všetky používateľské účty uložené v jednej databáze a všetky počítače k nej pristupujú na účely autorizácie. Všetci používatelia domény sú zaradení do príslušných skupín, napríklad "Účtovníctvo", "Finančné oddelenie". Stačí raz nastaviť povolenia pre určité skupiny a všetci používatelia dostanú príslušný prístup k dokumentom a aplikáciám. Ak do firmy príde nový zamestnanec, vytvorí sa mu účet, ktorý sa zaradí do príslušnej skupiny – zamestnanec získa prístup ku všetkým sieťovým zdrojom, ku ktorým má mať povolený prístup. Ak zamestnanec skončí, stačí ho zablokovať - a okamžite stratí prístup ku všetkým zdrojom (počítače, dokumenty, aplikácie).

2. Jednotný bod riadenia politiky

V pracovnej skupine sú si všetky počítače rovné. Žiadny z počítačov nemôže ovládať ten druhý, je nemožné kontrolovať dodržiavanie jednotných zásad a bezpečnostných pravidiel. Pri použití jedného adresára Active Directory sú všetci používatelia a počítače hierarchicky rozdelené do organizačných jednotiek, z ktorých každá podlieha jednotným skupinovým pravidlám. Politiky vám umožňujú nastaviť jednotné nastavenia a nastavenia zabezpečenia pre skupinu počítačov a používateľov. Keď sa do domény pridá nový počítač alebo používateľ, automaticky dostane nastavenia, ktoré sú v súlade s prijatými podnikovými štandardmi. Pomocou politík môžete centrálne priraďovať sieťové tlačiarne používateľom, inštalovať potrebné aplikácie, nastavovať bezpečnostné nastavenia prehliadača a konfigurovať aplikácie balíka Microsoft Office.

3. Zvýšená úroveň informačnej bezpečnosti

Používanie služieb Active Directory výrazne zlepšuje bezpečnosť siete. Po prvé, ide o jednotné a bezpečné ukladanie účtov. V prostredí domény sú všetky heslá pre používateľov domény uložené na dedikovaných serveroch, radičoch domény, ktoré sú zvyčajne chránené pred vonkajším prístupom. Po druhé, pri použití doménového prostredia sa na autentifikáciu používa protokol Kerberos, ktorý je oveľa bezpečnejší ako NTLM používaný v pracovných skupinách.

4. Integrácia s podnikovými aplikáciami a zariadeniami

Veľkou výhodou služieb Active Directory je súlad so štandardom LDAP, ktorý podporujú aj iné systémy, ako sú poštové servery (Exchange Server), proxy servery (ISA Server, TMG). A nemusí ísť len o produkty Microsoftu. Výhodou tejto integrácie je, že používateľ si na prístup do konkrétnej aplikácie nemusí pamätať veľké množstvo prihlasovacích údajov a hesiel, vo všetkých aplikáciách má používateľ rovnaké prihlasovacie údaje – jeho autentifikácia prebieha v jedinom Active Directory. Windows Server poskytuje integráciu Active Directory s protokolom RADIUS, ktorý je podporovaný širokou škálou sieťových zariadení. Tak je možné napríklad zabezpečiť autentifikáciu používateľov domény pri pripojení cez VPN zvonku, využitie Wi-Fi prístupových bodov vo firme.

5. Unified Application Configuration Store

Niektoré aplikácie ukladajú svoju konfiguráciu v Active Directory, ako napríklad Exchange Server. Predpokladom fungovania týchto aplikácií je nasadenie adresárovej služby Active Directory. Ukladanie konfigurácie aplikácie v adresárovej službe je výhodné z hľadiska flexibility a spoľahlivosti. Napríklad v prípade úplného zlyhania servera Exchange zostane celá jeho konfigurácia nedotknutá. Na obnovenie funkčnosti firemnej pošty bude stačiť preinštalovať Exchange Server v režime obnovenia.

Ak to zhrniem, rád by som sa ešte raz zameral na skutočnosť, že služby Active Directory sú srdcom podnikovej IT infraštruktúry. V prípade poruchy bude paralyzovaná celá sieť, všetky servery, práca všetkých používateľov. Nikto sa nebude môcť prihlásiť do počítača, pristupovať k svojim dokumentom a aplikáciám. Preto musí byť adresárová služba starostlivo navrhnutá a nasadená, berúc do úvahy všetky možné nuansy, napríklad šírku pásma kanálov medzi pobočkami alebo kanceláriami spoločnosti (to priamo ovplyvňuje rýchlosť prihlásenia používateľa do systému, ako aj výmenu údajov medzi radiče domény).